熔毁和幽灵CPU缺陷影响英特尔、ARM和AMD处理器

发布时间:2022-09-25 19:09:33 572

相关标签: # chrome# 漏洞# 服务器# 设备# 信息

Google Project Zero今天披露,这些漏洞可能会影响所有主要的CPU,包括AMD、ARM和Intel—;威胁到几乎所有的个人电脑、笔记本电脑、平板电脑和智能手机,无论是制造商还是操作系统。

这些硬件漏洞被分为两种攻击,分别是熔毁(CVE-2017-5754)和幽灵(CVE-2017-5753和CVE-2017-5715),这可能允许攻击者窃取计算机上当前正在处理的敏感数据。

这两种攻击都利用了芯片中被称为“推测执行”的功能,这是大多数现代CPU用来优化性能的一种技术。

“为了提高性能,许多CPU可能会根据被认为可能为真的假设来推测执行指令。在推测执行过程中,处理器正在验证这些假设;如果这些假设有效,则继续执行。如果这些假设无效,则执行被解除,并且执行正确的exe“切割路径可以根据实际情况启动,”Project Zero说。因此,这种推测性执行可能会产生“当CPU状态解除时不会恢复的副作用,并可能导致信息泄露”,可以使用侧通道攻击访问这些副作用。

熔毁攻击

“熔毁是一种相关的微体系结构攻击,它利用无序执行来泄漏目标的物理内存。”

Meltdown使用推测性执行来打破用户应用程序和操作系统之间的隔离,允许任何应用程序访问所有系统内存,包括分配给内核的内存。

“Meltdown利用英特尔处理器特有的权限提升漏洞,因此推测执行的指令可以绕过内存保护。”

几乎所有的台式机、笔记本电脑和云计算机都受到熔毁的影响。

幽灵攻击

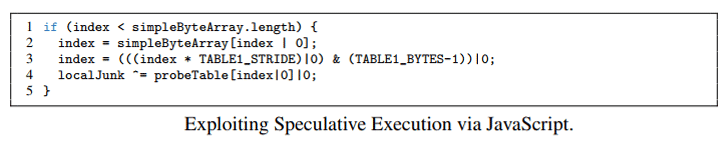

Spectre攻击打破了不同应用程序之间的隔离,允许攻击者控制的程序通过强制程序访问其内存的任意部分来欺骗无错误程序泄露其机密,然后这些部分可以通过侧通道读取。

幽灵攻击可用于将信息从内核泄漏到用户程序,以及从虚拟化管理程序泄漏到来宾系统。

“除了使用本机代码违反进程隔离边界外,幽灵攻击还可以通过可移植的JavaScript代码装载它们来违反浏览器沙盒。我们编写了一个JavaScript程序,成功地从运行它的浏览器进程的地址空间读取数据。”文章解释道。

“KAISER补丁已被广泛用于缓解熔毁攻击,但它无法抵御幽灵。”

研究人员称,该漏洞几乎影响到所有系统,包括台式机、笔记本电脑、云服务器以及智能手机—;由英特尔、AMD和ARM芯片驱动。

你应该做什么:缓解措施和补丁

许多供应商都有针对其中一种或两种攻击的安全补丁。

- Windows —微软发布了Windows 10的带外补丁更新,其他版本的Windows将于2018年1月9日在传统补丁上进行补丁

- MacOS —苹果上个月已经修复了macOS High Sierra 10.13.2中的大部分安全漏洞,但macOS 10.13.3将增强或完成这些缓解措施。

- Linux —Linux内核开发人员还发布了补丁,通过实现内核页表隔离(KPTI),将内核移动到一个完全独立的地址空间。

- Android —谷歌发布了Pixel/Nexus用户安全补丁,作为Android 1月份安全补丁更新的一部分。其他用户必须等待设备制造商发布兼容的安全更新。

Chrome用户的缓解措施

由于该漏洞可以通过网站执行,Chrome用户可以在其设备上启用站点隔离功能来缓解这些缺陷。

以下是如何在Windows、Mac、Linux、Chrome OS或Android上实现站点隔离:

- 复制chrome://flags/#enable-每个过程的站点然后将其粘贴到Chrome web浏览器顶部的URL字段中,然后按Enter键。

- 查找严格的站点隔离,然后单击标有“启用”的框。

- 完成后,点击立即重新启动重新启动你的Chrome浏览器。

特别声明:以上内容(图片及文字)均为互联网收集或者用户上传发布,本站仅提供信息存储服务!如有侵权或有涉及法律问题请联系我们。

举报