基于SIM卡的身份验证旨在将设备绑定安全转换为终止网络钓鱼

让我们面对现实:我们都使用电子邮件,我们都使用密码。密码会在系统中造成固有的漏洞。网络钓鱼攻击的成功率正在飞速上升,随着人们的生活不断在线,攻击的机会也在成倍增加。只需一个密码就可以让所有其他用户成为数据泄露的受害者。

因此,为了提供额外的安全性,数字身份依赖于验证贴。MFA(multi-factor authentication,多因素身份验证)通常依赖于密码重置和OTP代码等知识因素,但这些因素仍然容易受到攻击。只要凭证可以共享或拦截,它们就可能被滥用。

我们需要的是范式转变,从基于知识的凭证到不可泄露的强大占有因素安全,再加上其他验证安全,如生物特征识别。

一种新的占有因子API现在正是为了做到这一点,通过使用SIM卡进行占有因子设备绑定和用户身份验证,取代基于知识的凭据,从而减少网络钓鱼的可能性。

网络钓鱼:人类的问题

网络钓鱼和其他类型的社会工程依赖于人为因素成为漏洞中最薄弱的环节。他们利用为平台普通用户提供的方便的、基于凭据的访问,诱使这些普通用户共享凭据。而且它是有效的:83%的受访组织表示,他们在2021成功经历了一次基于电子邮件的网络钓鱼攻击。

即使2FA代码现在也是目标

众所周知,密码可以共享,因此很容易被钓鱼。但一个鲜为人知的事实是,许多形式的 2FA(例如为了加强已知的密码弱点而添加的 OTP 或 PIN 码)也是可钓鱼的。

更糟糕的是,犯罪分子现在专门针对这些方法:研究人员最近发现,有1200多个旨在窃取2FA代码的网络钓鱼工具包正在运行。

因此,身份和访问管理的解决方案不是应用更多的补丁来破坏用户体验,因为这些补丁并不能真正阻止攻击者。相反,MFA需要一个更强大、更简单的拥有系数,没有要键入的内容,对网络钓鱼没有任何意义。

专门设计的MFA占有因素包括安全加密狗或代币。但它们很贵,一般用户不会买。只有广泛可用、易于使用、易于集成且经济高效的设备才能为每个人提供更强大的安全性。

输入SIM卡。它位于每个人的手机内,在连接到移动网络身份验证时建立在加密安全的基础上。

现在,tru首次发布了一个API。ID为每个企业和应用程序开发人员打开了基于SIM卡的移动网络认证,这意味着您可以利用SIM卡的安全性作为MFA的安全占有因素。

基于SIM卡的认证:一种新的防网络钓鱼占有因子

SIM卡有很多优点。SIM卡使用与每张信用卡相同的高度安全的加密芯片技术。很难克隆或篡改,而且每部手机中都有一张SIM卡–;因此,您的每个用户都已将此硬件放在口袋中。

手机号码与其关联的SIM卡身份(IMSI)的组合很难仿冒,因为这是一种无声的身份验证检查。

用户体验也很好。移动网络通常会执行静默检查,确保用户的SIM卡与其电话号码相匹配,以便让他们发送消息、拨打电话和使用数据,无需登录即可确保实时身份验证。

直到最近,企业还不可能像其他代码那样轻松地将移动网络的身份验证基础设施编程到应用程序中。tru.ID 的 API使每个人都可以使用网络身份验证。

添加tru.ID SDK到使用移动电话号码的现有帐户旅程中,可立即为每个用户提供占有因子安全。此外,没有用户的额外输入,就没有恶意行为者的攻击向量:基于SIM卡的身份验证是不可见的,因此没有凭据或代码可以窃取、拦截或滥用。

tru.ID无法访问用户的SIM卡。相反,它直接与移动运营商实时验证SIM卡状态。它检查是否有电话号码未分配给另一个SIM卡以及最近的SIM卡更改,有助于防止SIM卡交换欺诈。

启用基于SIM卡验证的示例场景

尽管下面的场景中描述了许多流程,但系统的最终用户只需做一件事–;提供他们的手机号码。

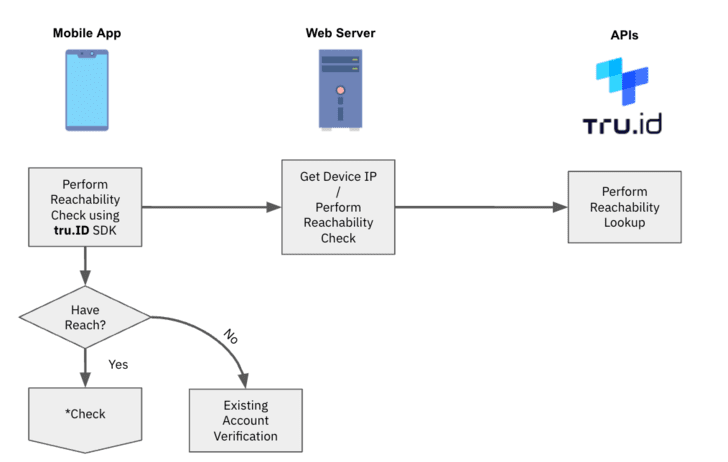

1、用户提供手机号码后,tru.ID API查找电话号码,以确定将其分配给哪个移动网络运营商(MNO)。

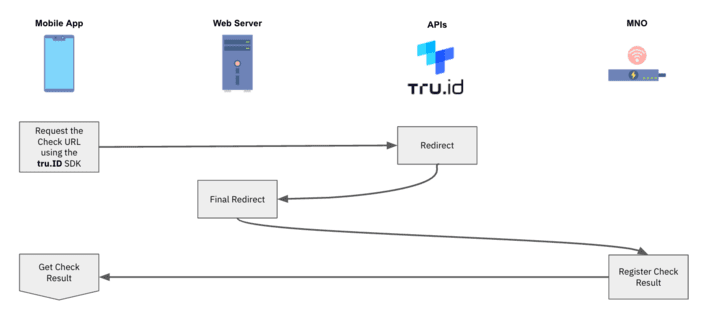

2、tru.ID请求来自MNO的唯一检查URL以开始移动身份验证工作流。

3、tru.ID存储MNO的检查URL,并返回tru。ID检查要打开的移动设备的web服务器URL。

4 、移动应用程序打开tru。ID检查URL。最好使用tru。ID SDK,因为它强制web请求通过移动数据会话。

5 、MNO将通过tru的重定向接收web请求。ID平台。

6 、最终重定向将设备带到web服务器的重定向url端点。此请求的正文将包含“code”和“check\u id”,web服务器将此代码提交给tru.ID的API来完成SubscriberCheck过程。

7 、然后,MNO确定与经过身份验证的移动数据会话相关联的电话号码是否与与请求的检查URL相关联的电话号码匹配。如果是,则电话号码已成功验证。

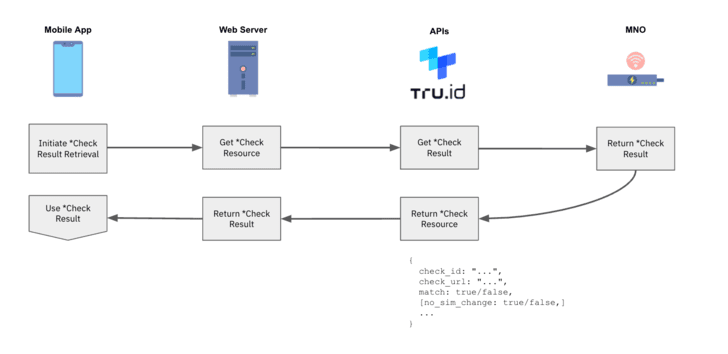

8、tru.ID执行SIM卡查找并存储其状态的结果。

9 、完成检查URL请求后,当检索到SIM卡状态时,移动应用程序可以向tru请求手机验证结果ID API。

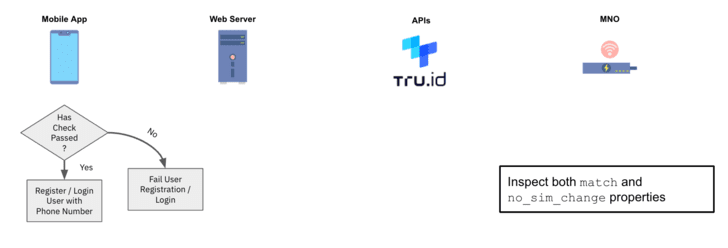

10 、在应用程序逻辑中使用电话验证匹配和SIM卡更改“no\u SIM\u change”属性。

如何开始

与true在ID的开发平台上,您可以立即免费开始测试基于SIM卡的身份验证,并在几分钟内进行第一次API调用。

要了解下一代身份验证如何为用户提供高安全性、低摩擦的身份验证体验,只需预订免费演示或访问tru即可。