新的Ursnif变种可能将焦点转移到勒索软件和数据盗窃

发布时间:2022-11-02 21:16:53 389

相关标签:

Ursnif恶意软件已经成为最新一个摆脱其银行木马根源的恶意软件,将其改造为能够提供下一阶段有效负载的通用后门,加入了Emotet、Qakbot和TrickBot等。

Mandiant研究人员Sandor Nemes、Sulian Lebegue和Jessa Valdez在周三的一份分析中透露:“这与恶意软件最初用于实现银行欺诈的目的发生了重大转变,但与更广泛的威胁形势相一致”。

2022年6月23日,谷歌旗下的威胁情报公司首次在野外发现了经过更新和重构的变种,代号为LDR4,被视为试图为潜在的勒索软件和数据窃取勒索行动奠定基础。

Ursnif也称为Gozi或ISFB,是最古老的银行恶意软件家族之一,最早的记录攻击可以追溯到2007年。Check Point在2020年8月绘制了多年来“Gozi的不同演变”,同时指出了其支离破碎的发展历史。

大约一年后的2021 6月末,罗马尼亚威胁演员Mihai Ionut Paunescu因在2007年至2012年间向不少于100万台计算机传播恶意软件而被哥伦比亚执法官员逮捕。

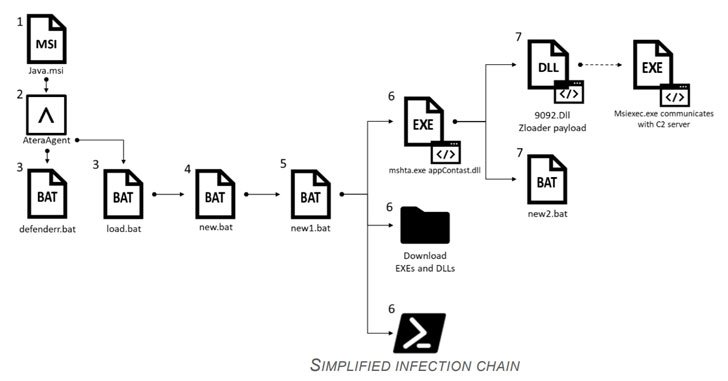

Mandiant详细介绍的最新攻击链演示了将招聘和发票相关的电子邮件诱饵用作下载Microsoft Excel文档的初始入侵载体,然后该文档获取并启动恶意软件。

Ursnif的主要翻新避开了其所有与银行业务相关的功能和模块,转而检索VNC模块,并将远程外壳获取到受损机器中,这是通过连接到远程服务器以获取所述命令来实现的。

研究人员表示:“这些变化可能反映出威胁行为方对未来参与或支持勒索软件行动的关注度增加”。

文章来源: https://thehackernews.com/2022/10/latest-ursnif-variant-shifts-focus-from.html

特别声明:以上内容(图片及文字)均为互联网收集或者用户上传发布,本站仅提供信息存储服务!如有侵权或有涉及法律问题请联系我们。

举报