蚊子的攻击使得有空气间隙的计算机可以秘密交换数据

发布时间:2022-09-27 01:26:07 289

相关标签: # 技术# 设备# 网络安全# 黑客# 入侵

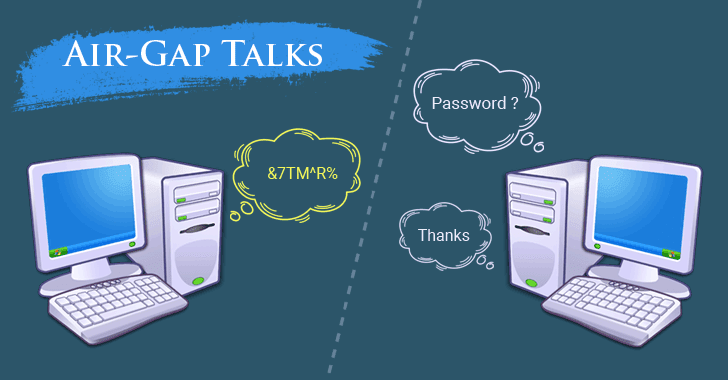

气隙计算机被认为是最安全的设置,其中系统与互联网和本地网络保持隔离,需要通过USB闪存驱动器或其他可移动媒体进行物理访问才能访问数据。

配音蚊子这项新技术由以色列本古里安大学的一组研究人员发现,其工作原理是利用特定的音频芯片功能,将连接的扬声器(被动扬声器、耳机或耳机)转换成麦克风。

现在,通过最新的研究[PDF],该团队已经将他们的工作提升到了一个新的水平,并找到了一种方法,将一些原本不设计用作麦克风的扬声器/耳机/耳机转换成监听设备,当标准麦克风不存在、静音、录音或关闭时。

此外,当涉及到秘密通信时,很明显,两台计算机不能通过使用扬声器和耳机的声音来交换数据。因此,听不见的超声波为说话人之间的通信提供了最佳的声学隐蔽通道。

蚊子袭击的视频演示

研究人员在概念验证视频中演示的攻击场景涉及同一房间中的两台air gap计算机,它们(使用可移动媒体)以某种方式感染了恶意软件,但无法在它们之间交换数据以完成攻击者的任务。

攻击场景包括扬声器对扬声器通信、扬声器对耳机通信以及耳机对耳机通信。

研究人员说:“我们的研究结果表明,说话人对说话人的通信可以用来在两台相距最多9米的气隙计算机之间秘密传输数据”。

“此外,我们还表明,两个(无麦克风)耳机可以在三米之外交换数据”。然而,研究人员发现,通过使用扩音器,数据可以在8米之外的气隙计算机上以每秒10到166位的有效比特率进行交换。

- 空中跳伞运动员该攻击借助用于夜视的配备红外的闭路电视摄像头,从有气隙的个人电脑中窃取敏感数据。

- 乌斯比可用于通过USB接口的射频传输从气隙计算机窃取数据。

- 磁盘过滤可以利用空气间隙计算机硬盘(HDD)发出的声音信号窃取数据。

- 比特耳语依靠两台计算机之间的热交换,秘密窃取密码和安全密钥。

- 空气漏斗将计算机的视频卡转换为FM发射器以捕捉击键。

- 粉丝该技术利用计算机风扇发出的噪声来传输数据。

- GSMem攻击依赖于蜂窝频率。

特别声明:以上内容(图片及文字)均为互联网收集或者用户上传发布,本站仅提供信息存储服务!如有侵权或有涉及法律问题请联系我们。

举报