研究人员发现,政府资助的移动黑客组织自2012年开始运营

发布时间:2022-09-26 04:20:24 483

相关标签: # 漏洞# 信息# 黑客# 工具# 软件

这是已知的首批成功大规模入侵手机而非电脑的案例之一。

高级持续性威胁(APT)小组深色焦糖

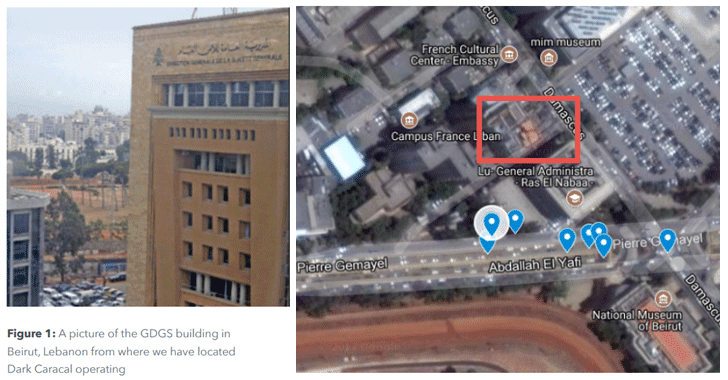

在错误地将一些文件泄露到互联网上后,这一秘密黑客组织被追查到黎巴嫩情报机构之一的黎巴嫩安全总局(GDGS)在贝鲁特拥有的一栋大楼。

报告写道:“根据现有证据,GDG很可能与黑暗卡拉卡尔背后的演员有关联或直接支持他们。”。根据长达51页的报告[PDF],APT集团的目标是“民族国家可能攻击的实体,”包括政府、军事人员、公用事业、金融机构、制造公司、国防承包商、医生、教育专业人士、学者和来自许多其他领域的平民。

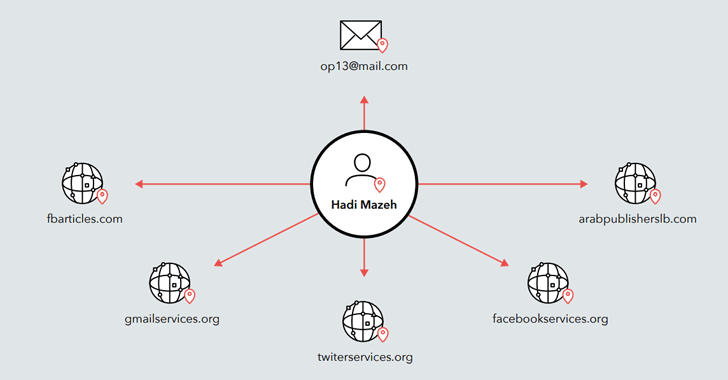

研究人员还确定了至少四个与Dark Caracal的基础设施相关的不同角色—;即Nancy Razzouk、Hassan Ward、Hadi Mazeh和Rami Jabbour— 借助电子邮件地址op13@mail[.]com.

“WHOIS信息中南希的联系方式与贝鲁特一名此人的公开名单相符。当我们查看WHOIS信息中与南希相关的电话号码时,我们发现过滤内容中列出的号码与哈桑·沃德的姓名相同。”

“2017年7月,Dark Caracal的互联网服务提供商接管了adobeair[.]net命令和控制服务器脱机。几天之内,我们观察到它被重新注册到电子邮件地址op13@mail[.]com,名字是南希·拉祖克。这使我们能够识别同一WHOIS电子邮件地址信息下列出的其他几个域,这些域运行类似的服务器组件。"

多平台网络间谍活动

然而,至少自2012年以来,该组织已经针对至少21个国家的安卓用户开展了十多次黑客活动,其中包括北美、欧洲、中东和亚洲。

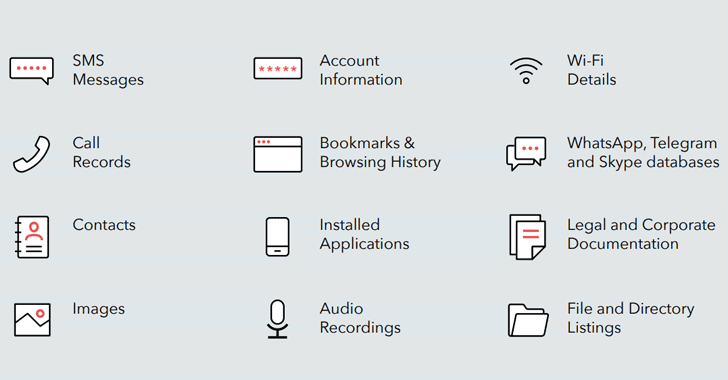

Dark Caracal窃取的目标数据包括文档、通话记录、短信、录音、安全消息客户端内容、浏览历史记录、联系信息、照片和位置数据—;基本上,APT小组能够识别此人并亲密了解其生活的所有信息。

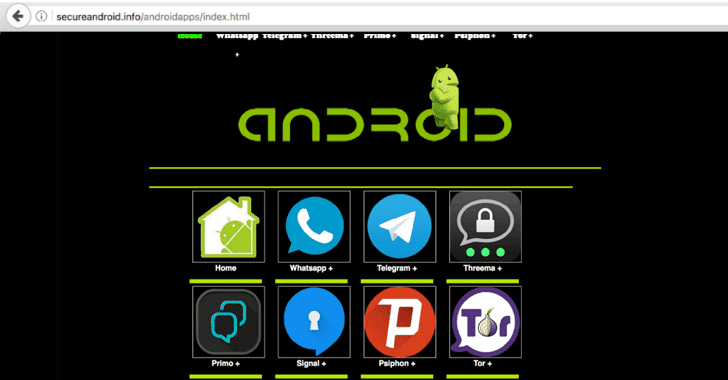

为了完成任务,Dark Caracal不依赖任何“零日攻击”,也不必将恶意软件送到Google Play商店。相反,该组织通过Facebook群组和WhatsApp消息上的帖子使用基本的社会工程,鼓励用户访问由黑客和应用程序权限控制的网站。

"关于这种正在进行的攻击,有趣的一点是它不需要复杂或昂贵的利用。相反,Dark Caracal需要的只是用户在下载应用程序时自己授予的应用程序权限,而不是意识到它们包含恶意软件EFF员工技术专家库珀·昆廷说。

"这项研究表明,制定一项允许人民和政府监视世界各地目标的战略并不困难。"

以下是Dark Caracal Group如何感染Android用户

Pallas是一种监控恶意软件,能够拍摄照片、窃取数据、监视通信应用程序、录制视频和音频、获取位置数据,以及从受害者的设备上窃取短信,包括双因素身份验证码。

“Pallas samples主要依赖于安装时授予的权限来访问敏感用户数据。但是,有一种功能允许攻击者指示受感染的设备下载并安装其他应用程序或更新。”报道说。

“理论上,这意味着Pallas背后的运营商有可能将特定的漏洞模块推送到受损设备上,以获得完全访问权。”除了自己定制的恶意软件,Dark Caracal还使用芬菲舍尔—一种高度机密的监视工具,经常向执法部门和政府机构推销—;以及一个新发现的桌面间谍软件工具,名为克罗斯拉特,可以感染Windows、Linux和OS X操作系统。

"公民实验室此前在2015年的一份报告中称,安全总局是使用FinFisher间谍软件的两个黎巴嫩政府组织之一报告说。研究人员称,尽管Dark Caracal在各种活动中都以macOS和Windows设备为目标,但至少有六个不同的安卓活动被发现与其一台服务器有关,该服务器仍处于开放状态,有待分析,显示约500部安卓手机被盗48GB。

总的来说,Dark Caracal成功地从受感染的Android设备上窃取了超过252000个联系人、485000条短信和150000条通话记录。个人照片、银行密码和PIN码等敏感数据也被盗。

保护自己免受此类基于Android的恶意软件攻击的最佳方法是始终从官方的Google Play商店市场下载应用程序,而不是从任何第三方网站下载。

特别声明:以上内容(图片及文字)均为互联网收集或者用户上传发布,本站仅提供信息存储服务!如有侵权或有涉及法律问题请联系我们。

举报