主要浏览器中的漏洞允许第三方脚本窃取您保存的密码

发布时间:2022-09-25 18:12:02 420

相关标签: # 服务器# 漏洞# 研究# 技术# 攻击

主要担心的是,同样的漏洞可能允许恶意参与者从浏览器中窃取您保存的用户名和密码,而无需您进行交互。

每一款现代浏览器—;谷歌Chrome、Mozilla Firefox、Opera或微软Edge—;今天,我们提供了一个内置的易于使用的密码管理工具,允许您保存登录信息,以便自动填写表单。

这些基于浏览器的密码管理器是为了方便而设计的,因为它们会自动检测网页上的登录表单,并相应地填写保存的凭据。

然而,普林斯顿信息技术政策中心的一组研究人员发现,至少有两家营销公司AdThink和OnAudience正在积极利用这种内置的密码管理器来跟踪互联网上Alexa排名前100万的网站中约1110个的访问者。

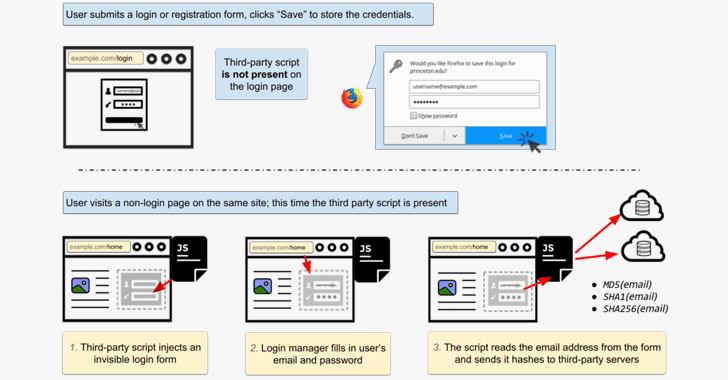

研究人员在这些网站上发现的第三方跟踪脚本在网页背景中注入了不可见的登录表单,诱使基于浏览器的密码管理器使用保存的用户信息自动填写表单。

研究人员说:“登录表单自动填写通常不需要用户交互;所有主要浏览器都会立即自动填写用户名(通常是电子邮件地址),而不管表单的可见性如何。”。

“在用户单击或触摸页面上的任何位置之前,Chrome不会自动填充密码字段。我们测试的其他浏览器不需要用户交互来自动填充密码字段。”

由于这些脚本主要是为用户跟踪而设计的,它们会检测用户名,并在使用MD5、SHA1和SHA256算法进行散列后将其发送到第三方服务器,然后可以将其用作特定用户的持久ID,以便在页面之间跟踪他/她。

研究人员说:“电子邮件地址是唯一且持久的,因此电子邮件地址的散列是一个很好的跟踪标识符。”。“用户的电子邮件地址几乎永远不会改变—;清除cookie、使用私人浏览模式或切换设备不会阻止跟踪。”

尽管研究人员已经发现营销公司使用这种跟踪脚本收集你的用户名,但没有技术措施阻止这些脚本以同样的方式收集你的密码。

然而,大多数第三方密码管理器,如LastPass和1Password,不容易受到这种攻击,因为它们避免自动填充不可见的表单,并且还需要用户交互。

研究人员还创建了一个演示页面,您可以在其中测试浏览器的密码管理器是否也会将您的用户名和密码泄露给不可见的表单。

防止此类攻击的最简单方法是禁用浏览器上的自动填充功能。

特别声明:以上内容(图片及文字)均为互联网收集或者用户上传发布,本站仅提供信息存储服务!如有侵权或有涉及法律问题请联系我们。

举报