MailSploit电子邮件欺骗漏洞影响30多个流行的电子邮件客户端

发布时间:2022-09-24 21:45:47 306

相关标签: # 服务器# 漏洞# 脚本# 技术# 软件

一名安全研究人员在30多个流行的电子邮件客户端应用程序中发现了一系列漏洞,这些漏洞允许任何人绕过反欺骗机制发送欺骗电子邮件。

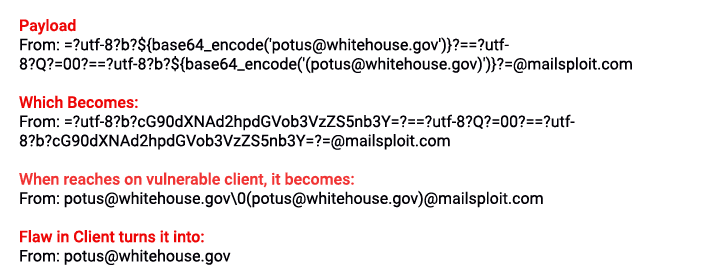

尽管大多数受影响的电子邮件客户端应用程序都实现了反欺骗机制,如DKIM和DMARC,但MailSploit利用了电子邮件客户端和web界面解析“From”头的方式。

电子邮件欺骗是一种老生常谈的技术,但它工作得很好,允许某人修改电子邮件标题,并发送带有伪造发件人地址的电子邮件,以欺骗收件人,使其相信自己收到的是来自特定人的电子邮件。

为了演示这种攻击,Haddouche通过在电子邮件头中编码非ASCII字符创建了一个有效负载,成功地从美国总统的官方地址发送了一封伪造的电子邮件。

“使用新行或空字节等控制字符的组合,可能会导致隐藏或删除原始电子邮件的域部分,”Haddouche在他的博客文章中说。

除了欺骗之外,研究人员还发现一些电子邮件客户端,包括Hushmail、Open Mailbox、Spark和Airmail,也容易受到跨站点脚本(XSS)漏洞的攻击,这些漏洞源于电子邮件欺骗问题。

在这里,您可以找到所有易受MailSploit攻击的电子邮件和web客户端(包括已修补和未修补)的列表。

然而,Mozilla和Opera认为这个bug是一个服务器端问题,不会发布任何补丁。Mailbird在没有回应问题的情况下关闭了罚单,而剩下的12家供应商尚未对研究人员的报告发表评论。

特别声明:以上内容(图片及文字)均为互联网收集或者用户上传发布,本站仅提供信息存储服务!如有侵权或有涉及法律问题请联系我们。

举报