macOS High Sierra Bug允许任何人无需密码即可获得Root访问权限

发布时间:2022-09-24 16:40:42 337

相关标签: # 漏洞# 数据# 攻击# 软件# 软件

macOS High Sierra中发现了一个严重但愚蠢的漏洞,该漏洞允许不受信任的用户在没有任何密码或安全检查的情况下快速获得Mac上不受限制的管理(或root)控制,可能会让您的数据面临风险。

开发者Lemi Orhan Ergin在周二发现了该漏洞,该漏洞只需要任何能够物理访问目标macOS机器的人在用户名字段中输入“root”,将密码留空,然后点击回车键几次,瞧!

不用说,这种盲目简单的Mac漏洞真的很可怕。

该漏洞类似于上个月苹果修补的一个漏洞,该漏洞影响了使用APFS的加密卷,其中密码提示部分以明文显示用户的实际密码。

下面是如何在没有密码的情况下以Root用户身份登录

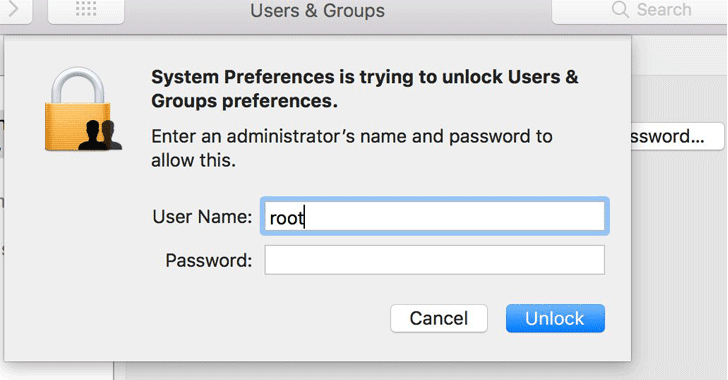

如果您拥有Mac电脑并想尝试利用此漏洞,请从管理员或来宾帐户执行以下步骤:- 在机器上打开系统首选项。

- 选择用户&;组。

- 单击锁定图标进行更改。

- 在登录窗口的用户名字段中输入“root”。

- 将光标移动到密码字段中,并在那里按几次enter按钮,将其留空。

通过这种方式(在某些情况下尝试几次之后),macOS High Sierra将未经授权的用户以root权限登录,允许用户以“超级用户”的身份访问您的Mac,并有权读取和写入系统文件,包括其他macOS帐户中的文件。

根据目标Mac的设置,可以通过多种方式利用该漏洞。在禁用全磁盘加密的情况下,恶意用户可以打开完全断电的Mac电脑,并以root用户身份登录。

在Mac的登录屏幕上,不受信任的用户还可以使用root技巧访问已打开FileVault的Mac,以对Mac系统首选项进行未经授权的更改,例如禁用FileVault。

不受信任的用户只需在登录屏幕上单击“其他”,然后在没有密码的情况下再次输入“root”。

埃尔金公开联系了苹果支持部门,询问他发现的问题。据报道,苹果正在进行修复。

“我们正在进行软件更新以解决此问题。同时,设置root密码可防止未经授权访问您的Mac。要启用root用户并设置密码,请按照以下说明操作:https://support.apple.com/en-us/HT204012.如果已启用Root用户,为确保未设置空白密码,请按照“更改Root密码”部分的说明操作"。

下面是如何临时修复macOS High Sierra错误

幸运的是,开发人员为这个问题提出了一个临时解决方案,它与利用漏洞一样简单。要修复该漏洞,需要为root用户启用密码。下面是如何做到这一点:

- 打开系统首选项并选择用户&;组

- 点击锁图标,在那里输入管理员姓名和密码

- 点击“登录选项”,并在屏幕底部选择“加入”

- 选择“打开目录实用程序”

- 单击锁定图标进行更改,并在此处键入用户名和密码

- 单击菜单栏顶部的“编辑”

- 选择“启用根用户”并为根用户帐户设置密码

为了安全起见,你还可以在Mac电脑上禁用来宾帐户。为此,请转到系统首选项#8594;用户及;组,在输入管理员密码后选择来宾用户,并禁用“允许来宾登录此计算机”

特别声明:以上内容(图片及文字)均为互联网收集或者用户上传发布,本站仅提供信息存储服务!如有侵权或有涉及法律问题请联系我们。

举报