Prynt Stealer包含一个后门来窃取受害者,其他网络犯罪分子窃取的数据

研究人员在窃取信息的恶意软件中发现了一个基于私人电报频道的后门,名为普赖特偷窃它的开发者添加了一个,目的是在被其他网络犯罪分子使用时,秘密窃取受害者泄露数据的副本。

Zscaler ThreatLabz研究人员Atinderpal Singh和Brett Stone Gross在一份新报告中表示:“虽然这种不可信行为在网络犯罪世界中并不新鲜,但受害者的数据最终落入多个威胁行为体手中,增加了随后发生一次或多次大规模攻击的风险”。

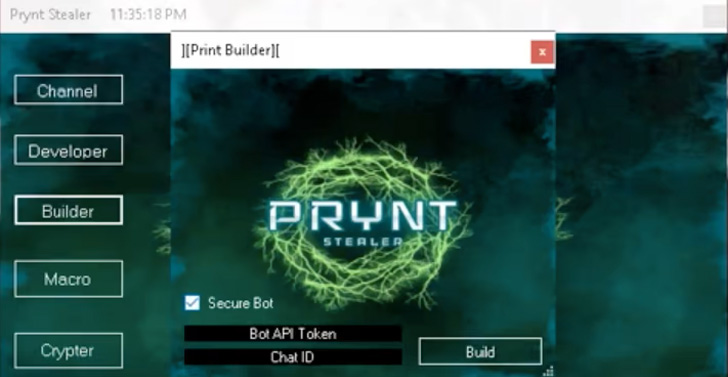

今年4月初曝光的Prynt Stealer具有记录击键、从web浏览器窃取凭证以及从Discord和Telegram中虹吸数据的功能。一个月的许可证售价为100美元,终身订阅售价为900美元。

网络安全公司对Prynt Stealer的分析表明,其代码库源自其他两个开源恶意软件家族,AsyncRAT和StormKitty,并加入了新的功能,包括一个后门电报频道,以收集其他参与者窃取的信息,并将其发送给恶意软件的作者。

负责电报数据过滤的代码据说是从StormKitty复制的,只是做了一些小改动。

还包括一个反分析功能,该功能使恶意软件能够持续监控受害者的进程列表中的进程,如taskmgr、netstat和wireshark,如果检测到,则阻止电报命令和控制通信信道。

虽然恶意软件在过去也曾采用过类似的数据窃取策略,其中恶意软件是免费提供的,但这项开发标志着一个罕见的例子,即以订阅方式出售的窃取者也将窃取的信息发送回其开发者。

研究人员说:“请注意,有一些破解/泄露的Prynt Stealer副本具有相同的后门,这反过来将使恶意软件作者受益,即使没有直接赔偿”。

Zscaler表示,它发现了另外两种不同的普兰特·斯泰勒,它们分别名为WorldWind和Darkye,由同一作者编写,后者与“免费”普兰特·斯泰勒构建器捆绑在一起。

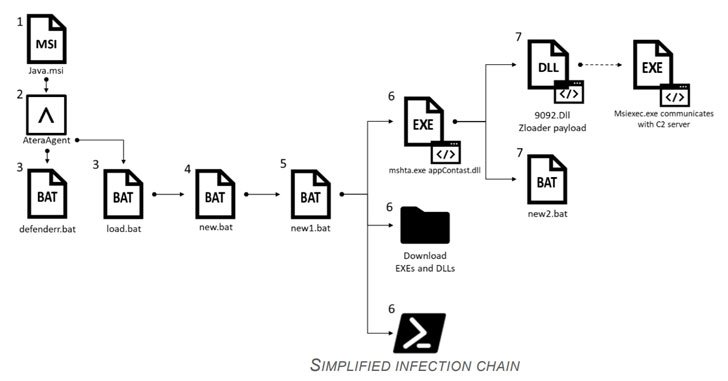

构建器还设计用于删除和执行名为Loda RAT的远程访问特洛伊木马,这是一种基于AutoIT的恶意软件,能够访问和过滤系统和用户信息,充当键盘记录器,截图,启动和终止进程,并通过与C2服务器的连接下载其他恶意软件有效载荷。

“大量恶意软件家族的源代码的免费可用性使得不太复杂的威胁参与者比以往任何时候都更容易开发,”研究人员总结道。

“Prynt Stealer的作者更进一步,增加了一个后门,通过将电报令牌和聊天ID硬编码到恶意软件中,从他们的客户那里窃取。俗话说,小偷没有荣誉”。