不要沉迷于这种危险的、令人信服的、正在进行的网络钓鱼攻击

发布时间:2022-08-06 11:32:57 323

相关标签: # html# 数据# 账户# 攻击# 黑客

攻击者首先侵入受害者的Gmail帐户,一旦进入,他们就开始通过收件箱发起二次攻击,以便传递攻击。

黑客首先查找受害者之前发送给联系人的附件,以及实际发送的电子邮件中的相关主题。然后,犯罪分子将开始收集联系人电子邮件地址,这些地址将成为攻击者的新目标。

在找到一个附件后,黑客创建了该附件的一个图像(截图),并将其包含在回复发件人的邮件中,该邮件具有相同或类似的主题,从而引发识别和自动信任。

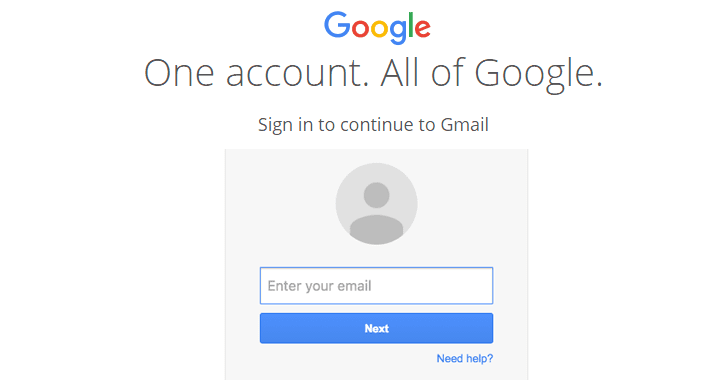

这种新的Gmail钓鱼攻击使用图像附件伪装成PDF文件,带有缩略图版本的附件。一旦点击,受害者就会被重定向到钓鱼页面,伪装成谷歌登录页面。但这是个陷阱!

虚假Gmail登录页面的URL包含这些账户。谷歌。com子域,这足以让大多数人相信他们在一个合法的谷歌页面上。

此外,由于浏览器没有显示谷歌通常用来指出不安全页面的红色警告图标,用户会爱上Gmail黑客计划。

WordFence首席执行官马克·莫恩德(Mark Maunder)在一篇博客文章中写道:

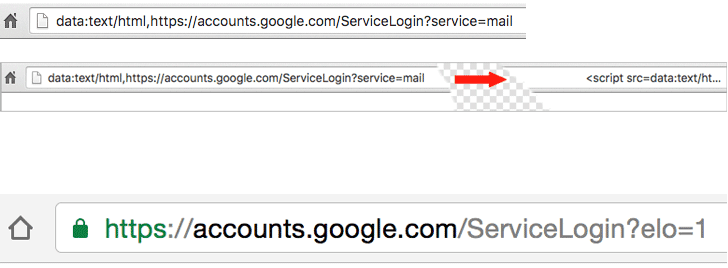

“这种网络钓鱼技术使用一种称为‘数据URI’的东西,在浏览器位置栏中包含一个完整的文件。当你浏览浏览器位置栏并看到‘data:text/html…;’时,这实际上是一个很长的文本字符串”。

“在这次[攻击]中,'data:text/html'和受信任的主机名是相同的颜色。这表明我们认为它们是相关的,'data:text/html'部分要么无关紧要,要么可以信任”。

由于这次攻击采用了一种巧妙的伎俩,受害者会上当受骗,他们会提交自己的证件,并将其直接交给攻击者。一旦攻击者获得他们的凭据,他们就会登录受害者的Gmail帐户。

防范这种攻击非常简单。Gmail用户只需要启用双因素身份验证,当然,在打开电子邮件附件时一定要小心。

因此,即使攻击者可以访问您的凭据,他们也无法在没有您的手机或USB加密密钥的情况下进一步访问您的帐户。

特别声明:以上内容(图片及文字)均为互联网收集或者用户上传发布,本站仅提供信息存储服务!如有侵权或有涉及法律问题请联系我们。

举报