黑客越来越多地使用浏览器自动化框架进行恶意活动

发布时间:2022-06-23 01:44:42 324

相关标签: # 研究# 恶意软件# 攻击# 软件# 网络安全

网络安全研究人员正在呼吁关注一个免费使用的浏览器自动化框架,该框架正越来越多地被威胁行为人用作其攻击活动的一部分。

Cymru团队的研究人员在周三发布的一份新报告中表示:“该框架包含许多功能,我们评估这些功能可能被用于支持恶意活动”。

“该框架的技术门槛有意保持在较低水平,这有助于创建一个由内容开发人员和贡献者组成的活跃社区,地下经济中的参与者为创建定制工具的时间做广告”。

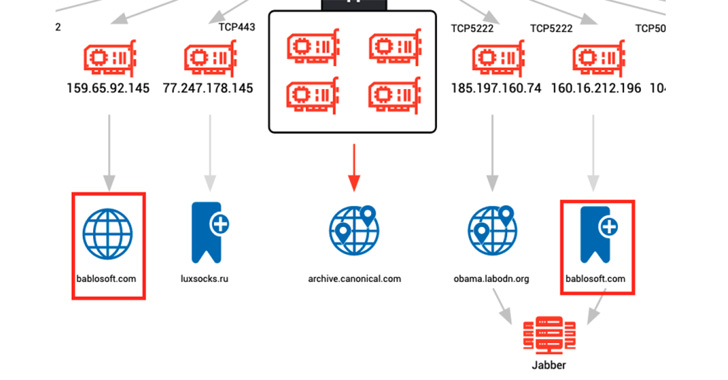

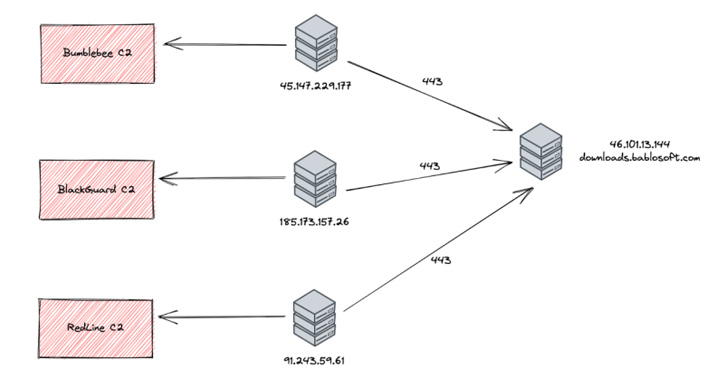

这家美国网络安全公司表示,它观察到与Bumblebee、BlackGuard和RedLine Stealer等恶意软件相关的指挥与控制(C2)IP地址与Bablosoft的下载子域(“downloads.Bablosoft[.”)建立了连接com),浏览器自动化工作室(BAS)的制造商。

Bablosoft此前于2021 2月被云安全和应用程序交付公司F5记录在案,指出该框架能够以类似于Puppeter和Selenium等合法开发工具的方式在谷歌Chrome浏览器中自动化任务。

子域IP地址的威胁遥测—;46.101.13[.]144,显示绝大多数活动来自俄罗斯和乌克兰,开源情报显示,Bablosoft的所有者据称位于乌克兰首都基辅。

目前怀疑恶意软件活动的运营商连接到Bablosoft子域,目的是下载其他工具,作为攻击后活动的一部分。

还发现了几个与加密劫持恶意软件相关的主机,如XMRig和Tofsee,它们与另一个名为“指纹”的子域进行通信com”来使用帮助挖掘恶意软件隐藏其行为的服务。

研究人员说:“根据已经使用Bablosoft网站上提供的工具的参与者数量,我们只能期望BAS成为威胁参与者工具包中更常见的元素。”

特别声明:以上内容(图片及文字)均为互联网收集或者用户上传发布,本站仅提供信息存储服务!如有侵权或有涉及法律问题请联系我们。

举报