从Google Chrome窃取用户信用卡信息的新Emotet变体

|

| 图像来源:Toptal |

臭名昭著的Emotet恶意软件已转而部署一个新模块,该模块旨在虹吸存储在Chrome web浏览器中的信用卡信息。

6月6日,企业安全公司Proofpoint对该组件进行了观察,该公司称,专门挑选Chrome的信用卡窃取者能够将收集到的信息过滤到不同的远程指挥和控制(C2)服务器。

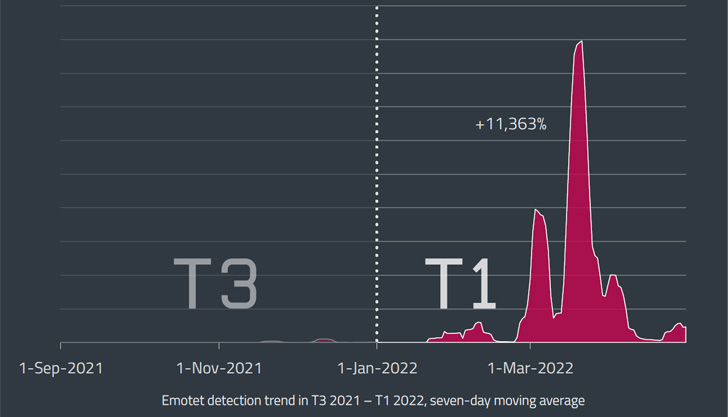

2021年1月,一项执法行动摧毁了其攻击基础设施,导致长达10个月的中断,自去年年底恢复以来,Emotet的活动激增。

Emotet是一种先进的、自传播的模块化特洛伊木马,由名为TA542(又名Mummy Spider或Gold Crestwood)的威胁行为人创建,它通过电子邮件活动传播,并用作其他有效负载(如勒索软件)的分发者。

截至2022年4月,Emotet仍然是最受欢迎的恶意软件,在全球有6%的组织具有影响力,紧随其后的是Formbook和代理Tesla,每个检查点,恶意软件使用OneDrive URL和PowerShell在中测试新的交付方法。LNK附件,以绕过Microsoft的宏限制。

作为大规模垃圾邮件运动的一部分,与Emotet相关的威胁稳步增长,这一事实进一步证明了钓鱼电子邮件的数量从2022年2月的3000封增加到3月的大约30000封,这些电子邮件通常劫持已有的通信。

ESET表示,在2022年3月和4月,Emotet的活动“转向了更高的速度”,与2021 9月至12月的前三个月相比,今年前四个月的检测量增长了100倍,增长超过11000%。

Some of the common targets since the botnet's resurrection have been Japan, Italy, and Mexico, the Slovak cybersecurity company noted, adding the biggest wave was recorded on March 16, 2022.

Dušan Lacika高级检测工程师Dušan Lacika说:“Emotet最新的LNK和XLL活动的规模明显小于3月份通过泄露的DOC文件分发的活动。”。

“这表明,操作员在测试新的分布向量时,只使用了僵尸网络潜力的一小部分,这些分布向量可以替换默认禁用的VBA宏。”

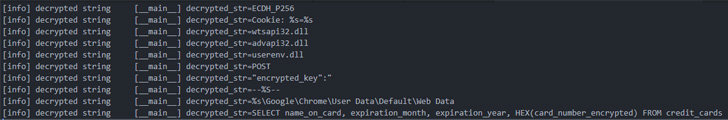

CyberArk的研究人员还展示了一种新技术,可以在基于Chromium的web浏览器中直接从内存中提取明文凭证。

CyberArk的Zeev Ben Porat说:“凭证数据以明文格式存储在Chrome的内存中。”。“除了在登录特定web应用程序时动态输入的数据外,攻击者还可以使浏览器将存储在密码管理器中的所有密码加载到内存中。”

这还包括与cookie相关的信息,如会话cookie,这可能使攻击者能够提取信息并利用它劫持用户的帐户,即使他们受到多因素身份验证的保护。