Robin Banks网络犯罪者网络钓鱼服务返回俄罗斯服务器

钓鱼即服务(PhaaS)平台,称为罗宾·班克斯已将其攻击基础设施迁移到俄罗斯防弹托管服务提供商DDoS Guard。

根据网络安全公司IronNet的一份报告,“Cloudflare将Robin Banks的网络钓鱼基础设施与其服务分离,导致运营中断多日”。

罗宾·班克斯(Robin Banks)于2022年7月首次被记录在案,当时该平台向犯罪行为人提供现成钓鱼工具的能力被泄露,这使得窃取热门银行和其他在线服务客户的财务信息成为可能。

它还被发现在恶意登陆页面上提示用户输入谷歌和微软的凭据,这表明恶意软件作者试图将最初进入公司网络的机会用于间谍和勒索软件等利用后活动。

最近几个月,Cloudflare在公开披露后决定封锁其基础设施,这促使罗宾银行(Robin Banks)演员将其前端和后端转移到DDoS Guard,后者过去曾托管过另类科技社交网络Parler和臭名昭著的Kiwi Farms。

研究人员指出:“这家托管提供商也因不遵守拆除要求而臭名昭著,因此在威胁行为者眼中更具吸引力”。

在新推出的更新中,最主要的是一种cookie窃取功能,这被视为试图为更广泛的客户服务,如高级持续威胁(APT)团体,这些团体正在寻求破坏特定的企业环境。每月1500美元。

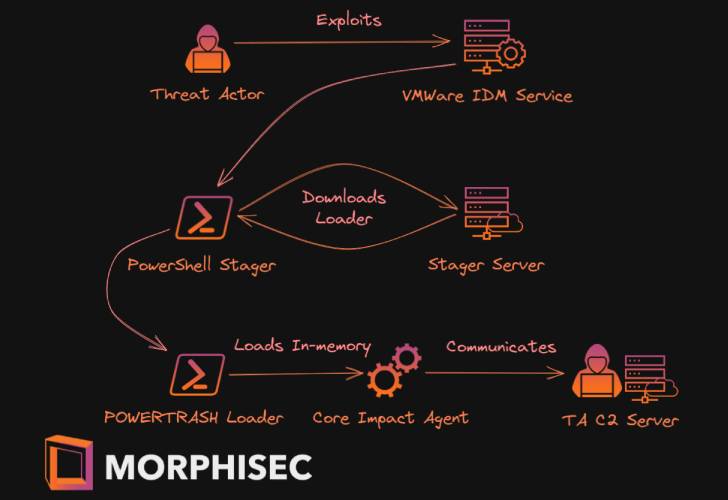

这是通过重用evilginx2的代码实现的,evilginx是一个开源的中间对手(AiTM)攻击框架,用于从Google、Yahoo和Microsoft Outlook窃取凭据和会话cookie,即使在启用了多因素身份验证(MFA)的帐户上也是如此。

据称,Robin Banks还引入了一项新的安全措施,要求其客户开启双因素认证(2FA),通过该服务查看被盗信息,或者通过Telegram机器人接收数据。

另一个值得注意的特点是,它使用广告欺诈检测服务Adspect,将钓鱼活动的目标重定向到恶意网站,同时将扫描仪和不需要的流量引导到良性网站,使其无法察觉。

这些发现只是威胁领域出现的一系列新的PhaaS服务中的最新一项,包括Frappo、EvilProxy和Caffeine,这使得业余和有经验的不良行为者都更容易利用网络犯罪。

更重要的是,这些改进还表明,威胁行为者越来越需要依赖不同的方法,如AiTM和快速轰炸(也称MFA疲劳);正如最近在Uber;以规避安全措施并获得初始访问。

研究人员表示:“Robin Banks网络钓鱼套件的基础设施严重依赖开源代码和现成工具,这是降低进入门槛的主要例子,不仅可以进行网络钓鱼攻击,还可以创建一个供他人使用的PhaaS平台”。