Vice Society勒索软件攻击者采用鲁棒加密方法

在最近针对多个部门的攻击中,“邪恶社会”勒索软件参与者已经转向另一种自定义勒索软件负载。

“这个勒索软件变体,被称为‘PolyVice公司SentinelOne研究人员Antonio Cocomazzi在一份分析中表示:“使用NTRUEncrypt和ChaCha20-Poly1305算法,实现了一个强大的加密方案”。

微软以DEV-0832为名追踪的“邪恶社会”(Vice Society)是一个入侵、渗出和勒索黑客组织,于2021 5月首次出现在威胁领域。

与其他勒索软件团伙不同,这名网络犯罪分子不使用内部开发的文件加密恶意软件。相反,众所周知,在攻击中部署第三方锁柜,如Hello Kitty、齐柏林飞艇和RedAlert勒索软件。

据SentinelOne报道,根据PolyVice与奇利和SunnyDay勒索软件的广泛相似性,定制品牌勒索软件背后的威胁者也在向其他黑客团队出售类似的有效载荷。

这意味着一个由一个未知的威胁行为体以构建者的形式提供的“锁即服务”,允许买家定制他们的有效载荷,包括加密文件扩展名、勒索笔记文件名、勒索留言内容和壁纸文本等。

齐柏林飞艇的转变很可能是因为发现了其加密算法的弱点,这使得网络安全公司Unit221B的研究人员能够在2020年2月设计出一种解密器。

除了实现一种混合加密方案,该方案结合了非对称和对称加密来安全地加密文件,PolyVice还利用部分加密和多线程来加快该过程。

值得一提的是,Cybereason上周披露,最近发现的皇家勒索软件采用了类似的策略来规避反恶意软件防御。

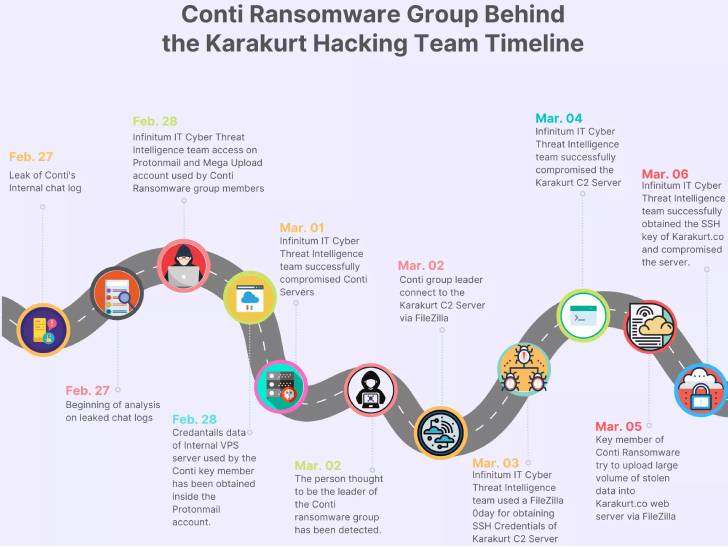

Royal起源于现已停止运作的Conti勒索软件业务,也被观察到利用回拨网络钓鱼(或面向电话的攻击传递)诱骗受害者安装远程桌面软件进行初始访问。

泄漏的Conti源代码燃料新出现的勒索软件变体

与此同时,Cyble透露,今年早些时候Conti源代码的泄露催生了一系列新的勒索软件,如Putin Team、ScareRow、BlueSky和Meow,突显了此类泄露如何使威胁行为者更容易以最少的投资推出不同的分支。

“勒索软件生态系统不断发展,超专业化和外包的趋势不断增长,”科科马兹说,并补充道,“这对组织构成了重大威胁,因为它会导致复杂勒索软件攻击的扩散”。