微软警告针对Azure云客户的黑客群袭

在针对SolarWinds的间谍活动正在进行的调查中,有新证据显示,有人试图破坏网络安全公司Crowdstrike并访问该公司的电子邮件,但未成功。

12月15日,微软的威胁情报中心向该公司报告了这起黑客行为,该中心发现一个第三方分销商的Microsoft Azure帐户在几个月前的17个小时内对微软云API进行了“异常呼叫”。

未披露的受影响经销商的Azure帐户为其Azure客户(包括CrowdStrike)处理Microsoft Office许可。

CrowdStrike称,尽管身份不明的威胁行为人试图阅读这些电子邮件,但最终还是被阻止了,因为该公司不使用微软的Office 365电子邮件服务。

这起事件发生在本月早些时候曝光的SolarWinds供应链攻击之后,该攻击导致通过恶意更新名为SolarWinds Orion的网络监控软件部署了一个秘密后门(又名“Sunburst”)。

自消息披露以来,微软、思科、VMware、英特尔、英伟达和一些美国政府机构已确认在其环境中发现了受污染的猎户座安装。

一周前,这家本身也是SolarWinds客户的Windows制造商否认黑客侵入其生产系统,对其用户发起进一步攻击,并发现另一个黑客组织滥用猎户座软件安装另一个名为“超新星”的后门的证据

这也与《华盛顿邮报》今天发布的一份新报告不谋而合。该报告称,俄罗斯政府黑客利用管理云访问服务的微软转销商,侵犯了微软的云客户,并窃取了至少一家私营企业的电子邮件。

微软高级总监杰夫·琼斯在回复黑客新闻的电子邮件中说:“我们对最近的攻击进行了调查,发现了涉及滥用凭据以获取访问权限的事件,这可能有几种形式。我们尚未发现微软产品或云服务存在任何漏洞或危害。”。

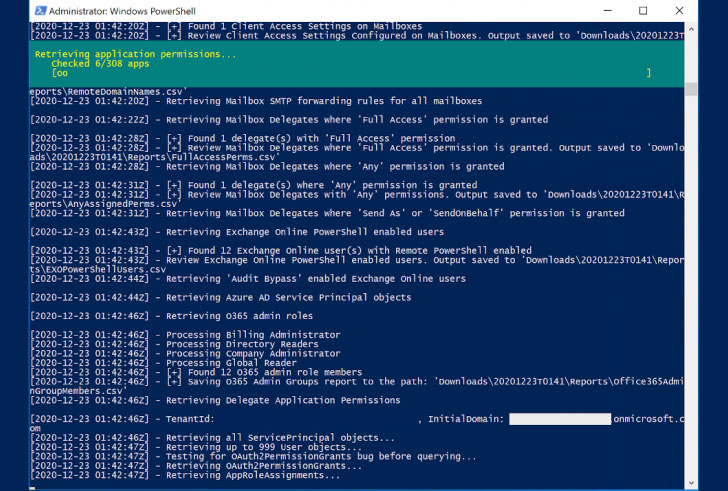

CrowdStrike还发布了用于Azure的CrowdStrike报告工具(CRT),这是一个免费工具,旨在帮助组织审查其Azure Active Directory或Office 365环境中的过度权限,并帮助确定配置缺陷。

此外,美国网络安全基础设施和安全局(CISA)已分别创建了一个类似的开源实用程序Sparrow,以帮助检测Azure或Office 365环境中可能存在的受损帐户和应用程序。

CISA表示:“该工具旨在供事件响应者使用,并狭隘地关注最近在多个领域出现的基于身份和身份验证的攻击所特有的活动。”。

SolarWinds则更新了其安全咨询,敦促客户将猎户座平台软件更新至2020.2.1版HF 2或2019.4版HF 6,以减轻与太阳暴流和超新星漏洞相关的风险。